Международная выставка-форум Электроника России призвана содействовать обеспечению технологической независимости Российской Федерации и продвижению электронной и радиоэлектронной продукции отечественного производства на российском и международном рынках.

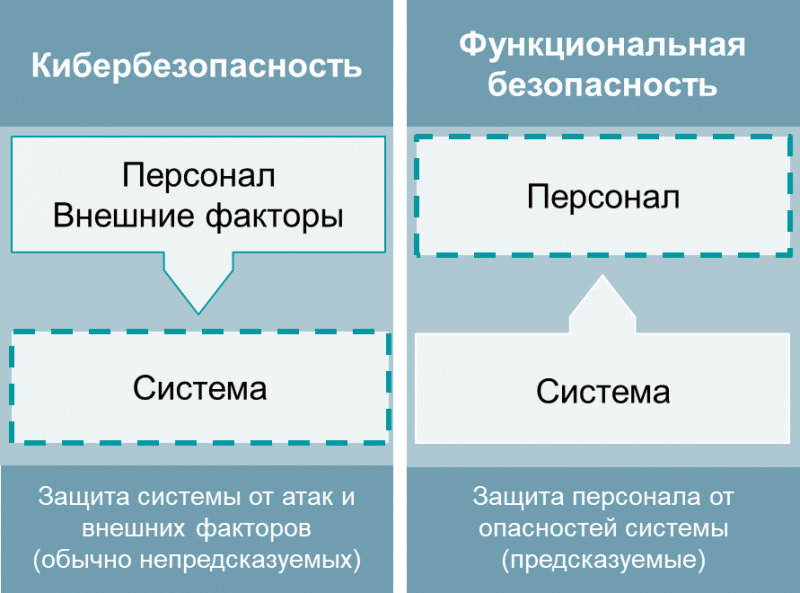

Вы здесьКогда встречаются информационная и функциональная безопасность. Стандартизированный подход к безопасности С каждым днем растет необходимость в универсальных технических и программных решениях, призванных обеспечивать безопасность технологических процессов, производств и механизмов. В решениях, которые отвечают требованиям информационной и функциональной безопасности. Современные системы автоматизации уже активно интегрируются в мир IT и очевидно, что этот процесс потребует новых подходов для реализации актуальных «гибридных» систем безопасности. Совмещение технологичеких процессов и систем IT подразумевает решение задач информационной безопасности или, другими словами, кибербезопасности, например, защита сети между офисными и производственными сетями. Потенциальные угрозы, с которыми сталкиваются системы промышленного управления: - Заражение вредоносным ПО через Интернет и внутренние сети. - Заражение вредоносным ПО через съемные носители и внешние устройства. - Человеческий фактор, ошибки. - Преступные действия. - Несанкционированное управление технологическим процессом через удаленный доступ. - Устройства управления, связанные с Интернетом по протоколу IP. - Форс-мажор. - Использование смартфонов и облачных технологий в рабочем и производственном процессе, и т.д. Ведущие мировые разработчики ПО защиты от киберугроз заявляют, что каждая третья кибератака в мире направлена непосредственно против производственных компаний. Эксперты утверждают, что число подобных атак от года к году будет только расти. Под угрозой находятся системы автоматизации технологических процессов и производств, а также системы, обеспечивающие функциональную безопасность таких процессов, в том числе на особо опасных производственных объектах. Таким образом, все чаще пересекаются области функциональной и кибербезопасности, что требует разработки общей концепции и стратегии безопасности для противодействия нависшим угрозам. Недавний инцидент с вирусом «Triton», зафиксированный на нефтехимическом производстве в Саудовской Аравии в июне 2017 года, который позволял удаленно контролировать автоматизированные и приборные системы безопасности "Safety Instrumented System (SIS)", только подтверждает необходимость внедрения подобных систем в области безопасности автоматизированных систем и процессов. По большому счету, кибербезопасность защищает процесс и конечный продукт от угроз, преднамеренных или случайных, направленных на целостность и доступность конфиденциальных данных. Защита от киберугроз подразумевает использование соответствующих превентивных и реактивных мер (технических и/или организационных). Игнорирование основных принципов кибербезопасности может оказать негативный эффект на технологический процесс и, как следствие, на конечный продукт, что особенно критично для фармацевтической и автомобильной промышленности. По этой причине стандарт ГОСТ Р МЭК 61511-1 требует проведения оценки рисков киберугроз для определения уязвимых мест в информационной и производственной системе безопасности. При условии выполнения соответствующих оценок рисков появляется возможность привести производственную безопасность в соответствие с требованиями актуальных технических стандартов, документов и рекомендаций NAMUR (Международная ассоциация пользователей технологий автоматизации в промышленности). Другим важным вопросом кибербезопасности является «человеческий фактор». В более чем половине случаев причиной инцидентов в области информационной безопасности являются неправомерные или ошибочные действия сотрудников компаний, а в случаях крупномасштабных кибератак на промышленные предприятия присутствует высокая вероятность криминальной составляющей. В силу указанных причин, наличие в компаниях специалистов по информационной и кибербезопасности сегодня стало обязательным, наряду со специалистами участвующими непосредственно в выпуске готовой продукции. Кроме того, все лица, участвующие в проектировании и выборе оборудования, должны знать основы информационной и функциональной безопасности средств автоматизации. Для защиты информации и данных можно добавить рекомендацию заключать договоры о конфиденциальности с сотрудниками и партнерами (поставщиками, производителями оборудования, подрядчиками и т.д.). Концепцию функциональной безопасности можно представить как надежность работы систем, устройств и средств, обеспечивающих снижение рисков в производственных процессах для безопасности людей и предприятий в целом. Если система автоматизированного контроля, отвечающая за функциональную безопасность, диагностирует критическое или аварийное состояние технологического процесса, то она формирует управляющее воздействие в соответствие с заложенным алгоритмом для предотвращения угрозы. Требования к устройствам управления систем безопасности подробно описаны в специальных стандартах ГОСТ ISO 13849-1 и ГОСТ Р МЭК 61508/61511/62061. В зависимости от уровня риска определяются меры для снижения степени риска. Меры сжижения риска разделяют на соответствующие уровни: уровень эффективности защиты (PL) или уровень полноты безопасности (SIL).

Свое определение термина «человеческий фактор» имеется и в области функциональной безопасности - «возможное предсказуемое неправильное использование». Термин очень часто используется, например, для описания ситуаций, когда системы безопасности обходятся операторами путем принудительного замыкания концевого выключателя на защитном ограждении.

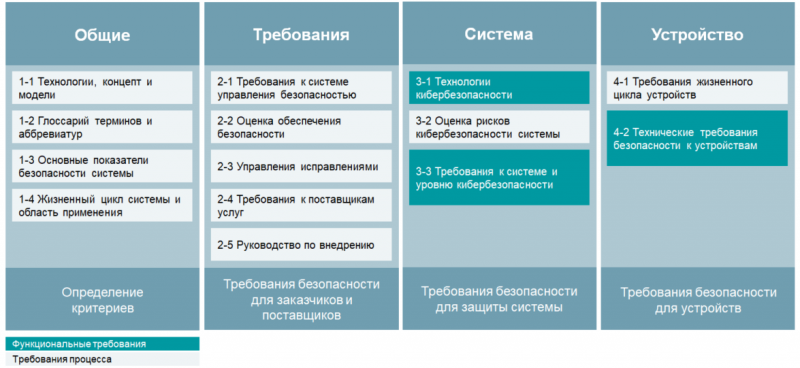

Концепция кибербезопасности и функциональной безопасности Продолжая мысль о подходах к реализации кибербезопасности и функциональной безопасности, можно сказать, что при рассмотрении вопросов этих двух областей безопасности в первую очередь необходимо учитывать риски и угрозы, выявленные на этапе анализа и оценки. Здесь очевидна значительная разница в подходах к решению задач анализа и оценки рисков. Например, инженеры-проектировщики и конструкторы учитывают в своей работе стандартные, хорошо известные угрозы безопасности, согласно требованиям технических регламентов (механические, электрические, термические и т.д.). В свою очередь, эксперт по кибербезопасности сталкивается с угрозами, которые постоянно меняются, т.к. киберпреступники находятся в постоянном поиске уязвимых мест. NAMUR, как международная организация, дает рекомендации по оценке рисков кибербезопасности систем и оборудования для противоаварийной защиты. По своей сути рекомендации являются первой попыткой прагматичного подхода к решению общих задач функциональной и информационной безопасности. NAMUR описывает методику оценки рисков кибербезопасности на основе международного стандарта ГОСТ Р МЭК 62443 и использует оценку рисков, как отправную точку обеспечения базовой защиты систем и оборудования против киберугроз. В качестве примера реализации рекомендаций используется одна схема, отражающая типичные системы участников организации NAMUR. Первый этап рекомендаций разделяется на три последовательных шага, что позволяет оценить практичность метода для исследования защищенности систем и оборудования. Четвертый шаг – это контроль реализации необходимых мер снижения рисков, документирование требований общей и кибербезопасности. Эти действия необходимо реализовать во втором этапе для каждого отдельного анализируемого элемента и оборудования системы безопасности.

Требования безопасности к системам по ГОСТ Р МЭК 62443 С точки зрения аппаратного и программного обеспечения, анализируемая система безопасности может быть разделена на три условных зоны:

Общей задачей всех трех зон является гарантия функциональной целостности устройств и системы безопасности в условиях возможного воздействия окружающих условий и/или факторов.

Решения Phoenix Contact для задач функциональной и информационной безопасности позволяют повысить эффективность и надежность любого производства за счет широкой линейки сертифицированных устройств безопасности, например, датчиков, реле, контроллеров и маршрутизаторов. А экспертные знания партнеров компании «Феникс Контакт» предоставляют возможность реализации услуг по проектированию систем ПАЗ, приведения оценки рисков и выполнения расчетов функциональной безопасности.

Больше информации Вы найдете на сайте Phoenix Contact. Компания: |

Для обеспечения жизненного цикла кибербезопасности производители, системные интеграторы и операторы опираются на систему управления информационной безопасностью по ГОСТ Р ИСО/МЭК 27000. Подобная система управления существует и в области функциональной безопасности в форме руководства FSM (Functional Safety Management). Это руководство, по своей сути, отражает требования стандарта ГОСТ Р МЭК 61508. Несмотря на разные области применения, между руководствами существует много общего, и следует говорить о возможности объединения функциональной и кибербезопасности в одну систему.

Для обеспечения жизненного цикла кибербезопасности производители, системные интеграторы и операторы опираются на систему управления информационной безопасностью по ГОСТ Р ИСО/МЭК 27000. Подобная система управления существует и в области функциональной безопасности в форме руководства FSM (Functional Safety Management). Это руководство, по своей сути, отражает требования стандарта ГОСТ Р МЭК 61508. Несмотря на разные области применения, между руководствами существует много общего, и следует говорить о возможности объединения функциональной и кибербезопасности в одну систему.